Что такое свободно распространенные программы. Бесплатно и безопасно: главные мифы свободного ПО. Удобство использования и управления

Минкомсвязи в конце декабря опубликовало свои взгляды в отношении внедрения свободного программного обеспечения (СПО) в госорганах. В документе перечислены преимущества свободных продуктов, главными из которых названы бесплатность и безопасность. Но так ли это на самом деле?

Свободное - значит бесплатное?

Существует распространенное мнение о том, что свободный софт является одновременно и бесплатным. В документе Минкомсвязи использован именно этот тезис:Во-первых, это дешевизна и антикоррупционность. СПО не требует лицензионных выплат за каждый установленный экземпляр программ.

Однако IТ-эксперты, в том числе основатель движения open source Ричард Столлман, с этим не согласны. Сам Столлман на каждом своем выступлении повторяет фразу:

Free - значит свободное, но не бесплатное. И все это не равно Open Source. Это три понятия, которые смешивать не стоит.

За примерами, которые подтверждают это мнение, далеко ходить не нужно. Из недавнего - компания Dell согласилась платить Microsoft лицензионные отчисления («роялти») за использование Android и Chrome OS на своих устройствах. Корпорация из Редмонда владеет целым рядом патентов на технологии, которые использованы в открытых проектах, созданных Google.

Тот же Столлман публиковал , в которой призывал поддержать кампанию за «оcвобождение Android», то есть за публикацию исходных кодов операционной системы (а ее создатель, Google, делать этого не собирается).

В конечном итоге открытый софт может быть бесплатным для конечного пользователя, но в случае корпоративных продуктов и массовых инсталляций все не так просто. Компания может участвовать в разработке нужного ей продукта и отправлять свои фиксы в общий репозиторий - или (если в процессе «допиливания» продукта, произошел выход за рамки лицензии GNU) нанимать собственную выделенную команду разработчиков для поддержки форка. Как несложно догадаться, с бесплатностью этот путь имеет мало общего.

Свободный софт более безопасен

Поскольку, как мы только что выяснили, свободное ПО, бесплатное и Open Source - это три совершенно разные вещи, то кажется, что одна из них и должна быть более безопасной, чем проприетарные продукты. На самом деле это не так.В документе Минкомсвязи сказано, что закрытые продукты менее безопасны, поскольку в них встречаются недокументированные возможности:

Многие проприетарные приложения от известных производителей содержат недокументированные функции, что является потенциальной угрозой.

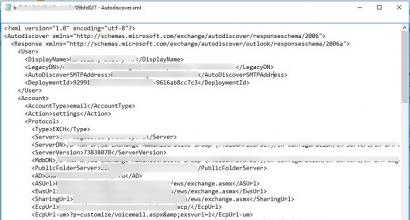

Но ведь и многие из открытых (свободных, бесплатных) приложений - тоже содержат недокументированные функции. Не всегда разработчики успевают (и не всегда хотят) надлежащим образом документировать возможности своего проекта. Более того, потенциальной угрозой является и целый ряд документированных функций (например, или ).

Отдельный вопрос, на который нужно дать ответ - что такое «недокументированные функции», подходит ли под это определение, скажем, не описанный в документации пункт меню? Если речь идет о «недекларированных возможностях », то должен существовать процесс их декларации. Если же подразумеваются уязвимости, то это совсем другая тема.

На самом деле, для того чтобы повысить уверенность в безопасности кода, достаточно следовать простому алгоритму:

- Должен быть «крайний», кто за эту безопасность отвечает (внутренний или внешний, например производитель ПО).

- Ответственный должен получить соответствующее задание.

- Его необходимо обеспечить необходимыми средствами и инструментами!

- Нужно внедрять безопасную разработку (SDL), управление конфигурациями и уязвимостями.

В случае с бэкдором в RSA выяснилось, что компании заплатило АНБ - то есть виновника удалось найти. А вот откуда в пакете SSL взялась уязвимость Heartbleed - непонятно до сих пор.

С другой стороны, свободное ПО легче адаптировать к изменяющимся условиям. Конечно же, установка «закрытой и несвободной» Windows на HMI в системах АСУ ТП - это очевидная ошибка, которая привела к тому, что во многих системах до сих пор не закрыта уязвимость CVE-2010-2568 , через которую в свое время распространялся червь Stuxnet . Использование «открытой» системы позволило бы разработать свой патч, но и для этого нужна команда разработчиков, которая стоит денег.

Должно ли государство развивать российский Open Source

Еще одна выдержка из документа Минкомсвязи, в которой звучит тезис о том, что свободный софт соответствует национальным интересам:В-четвертых, использование СПО учитывает национальные интересы. Несмотря на то, что создание свободных программ неотделимо от мирового сообщества разработчиков, сервисные услуги по их адаптации, внедрению, поддержке и развитию, оказывают, как правило, национальные фирмы, что более выгодно государству и обществу.

Получается, что «перелицовка» Open Source (даже с нарушением GPL) - это правильно отвечает интересам страны, но создание с нуля собственной технологии, которая по каким-то причинам не является СПО - таким интересам не отвечает.

В России компаний вроде ALT Linux, которые делают все верно и по букве всех лицензий и законов открытого ПО, крайне мало. В целом же разработка «пакета свободного отечественного программного обеспечения» - задача, может быть, и светлая, но явно не первоочередная.

Здесь хотелось бы обратиться к еще одной популярной теме - к созданию «отечественной ОС».

Операционная система не нужна!

В деле импортозамещения куда логичнее обратить внимание не на создание собственных ОС и офисных пакетов, а на совсем другие направления. Начинать нужно с чего-то, что имеет конечную цель, и должна существовать возможность посчитать эффективность этого «чего-то». Операционная система - это явно не «оно».Десктопы

Десктопы, несмотря на всю их архаичность, еще долго будут оставаться серьезным «пожирателем» IТ-бюджета в корпоративном секторе с циклом обновления в 3-5 лет. Учитывая, что существенной частью корпоративного сектора в России является госсектор и связанные с ним компании, перевод этой ниши на российские продукты вполне реален - нужно лишь волевое решение.«Ну вот же, свой Windows!» - скажет читатель. Отнюдь нет! Начинать делать десктоп нужно с процессора. Более того, он у нас есть, и неплохой. Да, речь об «Эльбрусе».

Уже в процессе работы над собственным процессором попутно придется решать и вопросы с созданием операционных систем, языков программирования и прочих элементов экосистемы. Для того чтобы производители софта захотели писать под условный «Эльбрус», необходимо чтобы на подобные продукты был спрос, а МЦСТ мог производить достаточное количества железа.

Уже упомянутые госкомпании и их сателлиты могут составить костяк первых пользователей. Если производители ПО (тот же ALT Linux, или JetBrains) увидят перспективы и пользовательскую базу, то не откажутся создать версию под «Эльбрус» (кстати, и мы сейчас портируем PT Application Firewall на этот процессор) - заодно и совместимость с «просто Linux» и другими платформами появится.

Все в облако

Тренд на «переезд» многих привычных приложений в облако неоспорим: там уже и Excel, и Word, и «1C». Частное «офисное» облако закрыло бы нужды 90% пользователей десктопов в корпоративном секторе. В настоящий момент подобные продукты все больше и больше становятся обыкновенной подложкой под сам «интернет». Самым важным десктоп-приложением становится браузер, а создать его уже совсем не так сложно, как показывает пример Opera или Яндекс.Браузера.Казалось бы, все переехали на Chromium - но в этом нет ничего плохого. Если взять за основу существующую платформу, навесить на нее дополнительные функции и обеспечить цикл поддержки, это позволит создать конкурентоспособный продукт. А уже параллельно можно будет заняться и созданием собственного Chromium, если это необходимо.

Железное небо

Конечно, для создания собственного облака необходимы и другие компоненты, и первая проблема здесь - отсутствие железа (особенно печальная ситуация сложилась с серверными платформами). Быстрого решения в этой области ждать не приходится, поэтому на первых этапах нет ничего зазорного в том, чтобы использовать уже имеющиеся решения.С сетевыми «железяками» ситуация постепенно налаживается, в области NAS серьезные вещи делает , нельзя сбрасывать со счетов и «

По мере того, как в компьютерной отрасли появляются все новые и новые средства защиты систем и сетей, пользователи начинают проявлять все больший интерес к свободно распространяемому программному обеспечению, стремясь понять, превосходят ли его потенциальные преимущества возможные недостатки.

Хотя свободно распространяемые системы защиты существуют уже давно, они никогда не использовались столь широко, как операционная система Linux и Web-сервер Apache. Джон Пескаторе, директор компании Gartner по исследованиям, связанным с безопасностью в Internet, отметил, что среди применяемых систем защиты на долю свободно распространяемых средств сейчас приходится 3-5%, но к 2007 году этот показатель может возрасти до 10-15%.

Основной причиной такого потенциала является качество многочисленных свободно распространяемых пакетов защиты. , - заметил Юджин Спаффорд, директор Центра обучения и исследований в области информационной безопасности университета Пурди.

К свободно распространяемым программным продуктам относятся бесплатные инструментальные средства, которые можно загрузить из Internet, пакеты, для которых производители предлагают коммерческие услуги поддержки, а также дополнительный инструментарий, поставляемый вместе с коммерческими продуктами.

К наиболее популярным инструментам относятся Netfilter и iptables; системы обнаружения вторжений, например, Snort, Snare и Tripwire; сканеры уязвимых мест в системах защиты, такие как Kerberos; межсетевые экраны, в частности, T.Rex.

Некоторые предприятия даже начали использовать свободно распространяемые системы защиты для обеспечения безопасности своей критически важной инфраструктуры.

Растущий интерес

ИТ-специалисты в той или иной степени используют свободно распространяемые средства защиты уже около 15 лет. Сейчас все больший интерес к таким инструментам проявляют крупные компании, консультанты по вопросам защиты и поставщики услуг, которые могут адаптировать подобное программное обеспечение к нуждам конкретных пользователей. Например, EDS начала использовать свободно распространяемый инструментарий защиты компании Astaro для обеспечения безопасности компонента переднего плана Web-сайтов нескольких кредитных союзов, предлагающих возможности обработки транзакций.

Интеграторы систем информационной безопасности признают, что пользователей привлекает невысокая цена свободно распространяемых средств. Например, Ричард Майр, управляющий директор R2R Informations und Kommunikations, отметил, что его компания уже долгие годы предлагает свой коммерческий межсетевой экран. Однако собранные данные показывают, что 75% клиентов компании отдают предпочтение свободно распространяемым аналогам. Компания Guardent предлагает подписку на услуги Internet-защиты стоимостью 1,5 тыс. долл. в месяц, основу которой составляет ее Security Defense Appliance. Это решение объединяет в себе коммерческие компоненты, такие как межсетевой экран PIX компании Cisco Systems, и свободно распространяемые компоненты, в том числе iptables, Nessus и Snort. Аналогичная услуга, опирающаяся исключительно на коммерческие продукты, может стоить около 10 тыс. долл.

В то же время, компания C2Net Software, которую недавно приобрела Red Hat, разработала свой коммерческий сервер Stronghold Secure Web Server на базе Apache и OpenSSL - свободно распространяемого инструментария, реализующего протоколы защиты на уровне сокетов и на транспортном уровне, а также содержащего криптографическую библиотеку общего назначения.

По словам консультанта по вопросам защиты Пола Робичаукса из компании Robichaux & Associates, организации, которые предъявляют особые требования к защите, определяемые законодательством, например, работающие в области здравоохранения и финансов, вряд ли станут использовать свободно распространяемый инструментарий. Вместо этого, они, скорее всего, будут по-прежнему зависеть от производителей, на которых они могут возложить ответственность за нарушение защиты. Робичаукс считает, что свободно распространяемые системы защиты чаще будут использоваться консалтинговыми и сервисными фирмами, которые уже знают эти инструментальные средства и доверяют им, а также компаниями, чьи отделы ИТ уже опробовали такие решения.

Свободно распространяемые средства защиты: за и против

Сравним свободно распространяемые и коммерческие инструментальные средства по затратам, качеству и технической поддержке.

Затраты. Одно из основных преимуществ свободно распространяемых инструментальных средств - их меньшая по сравнению с коммерческими продуктами стоимость. Такие системы распространяются бесплатно или по очень низким ценам, а, кроме того, они либо вообще не предусматривают лицензионных выплат, либо выплаты эти значительно меньше, чем для коммерческих продуктов. Однако некоторые пользователи на собственном опыте убедились, что утверждение в полной мере применимо к свободно распространяемому инструментарию.

Однако Бадди Бакстер, технический менеджер EDS по инфраструктурным решениям для кредитных союзов, полагает, что если продукт стоит дороже, это вовсе не означает, что он будет в большей степени защищен. По его словам, EDS может установить систему защиты на основе программного инструментария Astaro, которая будет стоить вчетверо дешевле коммерческого продукта компании Check Point Software Technologies.

Качество. Директор по технологиям компании Guardent Джерри Бреди подтвердил, что некоторые свободно распространяемые инструментальные средства защиты не хуже (а то и лучше) их коммерческих аналогов. Например, по его словам, сканер уязвимых мест защиты Nessus обеспечивает лучшие возможности распределенной обработки, удаленного запуска и планирования, чем многие коммерческие продукты. , - подчеркнул он.

Однако ему возражает Маркус Ранум, эксперт по вопросам защиты и глава компании NFR Security: .

С ним согласен и Спаффорд: .

Сторонники свободно распространяемых решений утверждают, что открытый код изучает очень много специалистов, поэтому они способны обнаружить проблемы намного быстрее, чем ограниченный круг разработчиков, создающих коммерческий продукт той или иной компании. , - сказал Майк Куртис, директор по исследованиям компании Redsiren Technologies, предоставляющей услуги обеспечения информационной безопасности.

Кроме того, как заметил Куртис, разработчики свободно распространяемых программ могут быстрее реагировать на обнаруженные изъяны в защите, чем коммерческие компании просто в силу меньшей загруженности и отсутствия бюрократических препон. , - считает он.

Однако с ним не согласен Ранум: , - сказал он.

Многие сторонники закрытых исходных текстов считают, что для поиска ошибок в программе важнее качество, а не число изучающих ее людей. Они утверждают, что эксперты по программному обеспечению компании-производителя, работающие над своими продуктами, выполняют работу более качественно, чем те, кто изучает свободно распространяемые пакеты.

К его мнению присоединяется и Спаффорд. , - заметил он.

Поддержка. Сторонники коммерческого программного обеспечения утверждают, что их производители, в отличие от организаций, занимающихся свободно распространяемыми решениями, предлагают клиентам услуги поддержки и другие ресурсы, которыми можно воспользоваться в случае каких-либо проблем. Однако такой подход позволяет усилить позиции и тем, кто предлагает услуги поддержки пользователям свободно распространяемого программного обеспечения защиты.

Заметил Бреди.

Другие вопросы. Некоторые сторонники закрытых исходных текстов считают, что из-за доступности свободно распространяемого кода хакерам намного проще разобраться, каким образом можно преодолеть такую защиту. Однако апологеты свободно распространяемых решений утверждают, что это не так, поскольку хакерам по силам взломать защиту, организованную с помощью коммерческих продуктов. В то же время, они отмечают, что свободно распространяемые инструментальные средства защиты проще настроить, поскольку имеются их исходные тексты.

Известные свободно распространяемые проекты

Рассмотрим некоторые важные свободно распространяемые инструментальные средства защиты.

Kerberos

Технология аутентификации и шифрования Kerberos (http://www.mit.edu/kerberos/www ) была разработана в Массачусетском технологическом институте и в 1987 году. С того момента эта технология превратилась в стандарт, которым занимается рабочая группа Common Authentication Technology Working Group, сформированная при Internet Engineering Task Force.

Свободно распространяемые версии Kerberos предлагаются для платформ Macintosh, Unix и Windows. Коммерческие реализации созданы Microsoft, Oracle, Qualcomm и рядом других компаний. Microsoft вызвала критику специалистов, работающих на этом рынке, интегрировав в Windows 2000 версию Kerberos, не в полной мере соответствующую стандарту.

Snort

Snort (www.snort.org ) считается одним из наиболее популярных свободно распространяемых инструментальных средств защиты. По оценкам Марти Реуша, ведущего разработчика Snort, данным приложением пользуется от 250-500 тыс. человек. Это программное обеспечение имеет группу активных сторонников и весьма детальную документацию.

Snort - упрощенная система обнаружения сетевых вторжений, способная выполнять в реальном времени анализ трафика и пакетов, зарегистрированных в IP-сетях. Выпущенная в 1998 году, Snort помогает выявить потенциальные нарушения защиты, выполняя протокольный анализ пакетов, а также поиск с сопоставлением по шаблону в информационном наполнении. Эта система способна выявлять работу зондов и обнаруживать различные нарушения защиты, такие как переполнение буфера, скрытое сканирование портов и атаки с использованием общего интерфейса шлюзов.

Snort работает на различных платформах, в том числе на FreeBSD, Linux, MacOS, Solaris и Windows.

Snare

System Intrusion Analysis and Reporting Environment представляет собой размещаемую на хосте систему обнаружения вторжений, предназначенную для систем с Linux. Альянс InterSect Alliance (www.intersectalliance.com ), который объединяет консультантов, специализирующихся на вопросах защиты, разработала и выпустила Snare в ноябре 2001 года.

Snare использует технологию динамически загружаемых модулей для взаимодействия с ядром Linux во время исполнения. За счет использования только тех модулей, которые необходимы для выполнения конкретной задачи, Snare снижает нагрузку на хостовую систему. А поскольку Snare загружается динамически, пользователям не нужно перезагружать систему или перекомпилировать ядро, как это бывает с некоторыми усовершенствованиями Linux.

Tripwire

Спаффорд из университета Пурди и тогдашний студент Джин Ким разработали систему обнаружения вторжений Tripwire Academic Source, которую с момента ее выпуска в 1992 году загрузили более миллиона пользователей. Компания Tripwire (www.tripwire.com ), которую основал Ким, позже полностью переделала эту программу, превратив ее в коммерческий продукт с закрытыми исходными текстами. Tripwire предлагает бесплатную версию для Linux, но продает коммерческие версии для платформ Unix и Windows NT.

Nessus

Nessus (http://www.nessus.org ) - сканер уязвимых мест в защите, позволяющий выполнять проверку защиты Web-сайта удаленным образом. Разработчики Nessus выпустили этот инструментарий в апреле 1998 года. Nessus поддерживает серверы, которые удовлетворяют требованиям POSIX и работают с клиентами Java, Win32 и X11.

Saint

Security Administrators Integrated Network Tool - сканер уязвимых мест защиты (см. рис. 1), который работает с большинством разновидностей Unix, включая Linux. Сканер создан на базе свободно распространяемого инструментария для анализа дефектов защиты Satan (Security Administrator"s Tool for Analyzing Networks). Компания Saint (www.saintcorporation.com ) отказалась от более старых версий сканера, но продает новейший его вариант, а также SAINTwriter для генерации настраиваемых отчетов и SAINTexpress для автоматического обновления сигнатур дефектов защиты.

Рис. 1. Saint - сканер, который проверяет системы на наличие уязвимых мест. С учетом конкретной конфигурации механизм контроля определяет, может ли Saint (и до какой степени) сканировать набор сетевых узлов. Подсистема выбора целей создает список атак для тестов, запускаемых на сканируемых узлах. Подсистема сбора данных собирает факты о результатах работы зондов. С помощью базы правил механизм взаимодействий обрабатывает факты, при этом собирая данные и определяя новые адресуемые хосты, зонды и факты. Подсистема результатов отображает собранные данные как гиперпространство, с которым пользователи могут работать с помощью браузера

Netfilter и iptables

Группа разработчиков свободно распространяемого программного обеспечения подготовила Netfilter и iptables для интеграции в ядро Linux 2.4. Netfilter (www.netwilter.org ) дает пользователям возможность отслеживать обратные связи, ассоциированные с вторжением в сеть, тем самым позволяет выявлять тот факт, что система подвергается атаке. С помощью iptables (www.iptables.org ) пользователи могут определять действия, которые должна предпринять система в случае обнаружения атаки.

T.Rex

T.Rex () - это свободно распространяемый программный межсетевой экран, который компания Freemont Avenue Software выпустила в 2000 году. Он работает на платформах AIX, Linux и Solaris, и сейчас его применяют около 31 тыс. пользователей.

Перспективы

Широкому применению свободно распространяемых систем защиты мешает целый ряд сложностей и проблем.

Боязнь открытых текстов

Некоторые компании опасаются приобретать свободно распространяемое программное обеспечение, поскольку оно разработано не в одной определенной компании и не поддерживается программными средствами, которые они привыкли приобретать. В силу этого, как прогнозирует Девид Московиц, директор по технологиям консалтинговой компании Productivity Solutions, многие свободно распространяемые средства начинают использоваться лишь после того, как его по собственной инициативе опробуют ИТ-специалисты и постепенно внедрят его на предприятии.

Страх

Поскольку исходные тексты открыты, некоторые компании опасаются, что хакеры будут создавать в свободно распространяемом инструментарии, через которые они смогут проникать в системы. Робичаукс по этому поводу заметил: , без каких-либо готовых или загруженных пакетов>.

Сертификация

Сертификация продукта уполномоченными государственными организациями может дать серьезный импульс к его широкому применению. Правительство США требует, чтобы системы защиты и другие продукты, связанные с информационными технологиями, проходили проверку на соответствие Federal Information Processing Standard, осуществляемую Национальным институтом по стандартам и технологии (NIST), прежде чем американским госучреждениям можно будет их приобрести.

Стоимость тестирования на соответствие может варьироваться от десятков до сотен тысяч долларов. Все это может помешать организациям, создающим свободно распространяемое обеспечение (и имеющими, как правило, весьма скромный бюджет), сертифицировать свои технологии. Фактически, как отметила Аннабел Ли, директор программы NIST Cryptographic Module Validation Program, ей не известен ни один свободно распространяемый продукт, прошедший сертификацию.

Удобство использования и управления

Производители свободно распространяемого программного обеспечения, как правило, первостепенное внимание уделяют функциональности, а не удобству использования и управления. Как следствие, такие приложения иногда сложно развертывать и ими нелегко управлять. Например, как отметил Реуш, .

Пескаторе так объяснил сложившуюся ситуацию: .

Все это формирует небольшой, но быстро растущий рынок для интеграторов систем защиты и поставщиков услуг, таких как Guardent, Redsiren и Silico Defense. Эти компании могут предлагать инструментарий управления и, тем самым, скрыть от пользователей сложность свободно распространяемых продуктов, а также предоставлять гарантированный уровень обслуживания и поддержки.

Astaro стремится создать полную инфраструктуру защиты, которая объединяет многочисленные свободно распространяемые технологии в единый, простой в использовании интерфейс. Эрнст Келтинг, президент американского отделения Astaro, подчеркнул: .

Заключение

Симон Перри, вице-президент по системам защиты компании Computer Associates, считает, что уровень использования свободно распространяемых средств защиты будет расти, хотя и не в крупных корпорациях. По его словам, организации, которые разрабатывают свободно распространяемое программное обеспечение, не имеют достаточных ресурсов или инструментальных средств управления, необходимых для интеграции, требуемой для обеспечения защиты при использовании множества различных платформ, как это происходит в крупных компаниях.

Интересной тенденцией на рынке свободно распространяемых систем защиты может стать разработка бизнес-моделей, которые объединяют открытые тексты со специализированным аппаратным обеспечением, коммерческими инструментальными средствами переднего плана и/или гарантиями уровня обслуживания. Например, Бреди отметил, что производители могли бы объединить свои знания аппаратной оптимизации со свободно распространяемой технологией для создания таких продуктов, как сетевые приставки, поддерживающие защищенные быстрые соединения.

Кокс подчеркнул, что.

Тем не менее, Пескаторе считает, что доля доходов от всех продуктов защиты, получаемая от продажи коммерческих услуг поддержки свободно распространяемых инструментальных средств к 2007 году вырастет с 1% всего лишь до 2%. В частности, это объясняется тем, что многие компании будут использовать бесплатный инструментарий, а не коммерческие пакеты с открытыми исходными текстами.

Одна из опасностей, связанных с инструментарием, распространяемым в исходных текстах, связана с тем, что пользователи могут поддаться ложному чувству полной безопасности, рассчитывая на то, что этот код анализировало множество специалистов. По мнению Дэна Гира, разработчика Kerberos и директора по технологии компании @Stake, предлагающей услуги по организации защиты, .

Отличия между Freeware и свободным программным обеспечением

Отличия между Freeware и условно-бесплатным программным обеспечением

Проблема именования бесплатного и свободного программного обеспечения

Многие тексты на тему программного обеспечения составляются на английском языке , в котором слова «свободный» и «бесплатный» переводятся одинаково, как «free». Это создаёт путаницу в именовании. В ходе решения этой проблемы появился термин Freeware, а для именования свободного и открытого программного обеспечения - термин . Однако, фонд свободного программного обеспечения рекомендует именовать свободное программное обеспечение «free software» .

См. также

- Shareware

- Spyware

Примечания

| Формы распространения ПО | |

|---|---|

Wikimedia Foundation . 2010 .

Смотреть что такое "Свободно распространяемое ПО" в других словарях:

Freeware (/ˈfɹiːwɛə(r)/) (от англ. free «бесплатный» и software «программное обеспечение») это программное обеспечение, лицензионное соглашение которого не требует каких либо выплат правообладателю. Freeware обычно… … Википедия

Запрос «Free software» перенаправляется сюда; см. также другие значения. Свободное программное обеспечение (СПО, англ. free software, также software libre или libre software), свободный софт программное обеспечение, в отношении… … Википедия

Логотип Open Source Initiative (OSI) У этого термина существуют и другие значения, см. OS (значения). Открытое программное обеспечение (англ. … Википедия

В Википедии есть статьи о других людях с такой фамилией, см. Алексеев. Алексеев Евгений Ростиславович … Википедия

В этой статье не хватает ссылок на источники информации. Информация должна быть проверяема, иначе она может быть поставлена под сомнение и удалена. Вы можете … Википедия

- (англ. Shareware, /ˈʃɛə(r)wɛ(r)/) тип программного обеспечения, обусловленный особенностями распространения таких программ. Исторически слово обозначало программы, свободно распространявшиеся третьими лицами (например, через BBS или… … Википедия

Алексеев Евгений Ростиславович Дата рождения: 13 сентября 1964 Место рождения: Краснослободск, Волгоградская область Научная сфера: вычислительная математика, программирование Место работы: Донецк … Википедия

Свободно распространяемое программное обеспечение: которое пользователь поддерживает самостоятельно; и в которые пользователь правомочен вносить изменения. По английски: Freeware См. также: Программные изделия Жизненный цикл программного… … Финансовый словарь

Программное обеспечение: свободно распространяемое среди пользователей; часто имеющие неполную функциональность. При этом пользователь имеет возможность переслать автору известный гонорар и получить полную версию программного обеспечения. По… … Финансовый словарь

Для термина «Free software» см. другие значения. Freeware (/ˈfɹiːwɛə(r)/; от англ. free «бесплатный» и software «программное обеспечение») программное обеспечение, лицензионное соглашение которого не требует… … Википедия

Практическая работа № 3

Тема: Лицензионные и свободно распространяемые программные продукты. Организация обновления

программного обеспечения с использованием сети Интернет Цель: изучить лицензионные и свободно распространяемые программные продукты; научиться осуществлять организацию обновления программного обеспечения с использованием сети Интернет.

Теоретические сведения к работе

Классификация программ по их правовому статусу

Программы по их правовому статусу можно разделить на три большие группы: лицензионные, условно бесплатные и свободно - распространяемые.

1. Лицензионные программы

. В соответствии с лицензионным соглашением разработчики программы гарантируют её нормальное функционирование в определенной операционной системе и несут за это ответственность.

Лицензионные программы разработчики обычно продают в коробочных дистрибутивов.

В коробочке находятся CD-диски, с которых производится установка программы на компьютеры пользователей, и руководство пользователей по работе с программой.

Довольно часто разработчики предоставляют существенные скидки при покупке лицензий на использовании программы на большом количестве компьютеров или учебных заведениях.

2. Условно бесплатные программы

. Некоторые фирмы разработчики программного обеспечения предлагают пользователям условно бесплатные программы в целях рекламы и продвижения на рынок. Пользователю предоставляется версия программы с определённым сроком действия (после истечения указанного срока действия программы прекращает работать, если за неё не была произведена оплата) или версия программы с ограниченными функциональными возможностями (в случае оплаты пользователю сообщается код, включающий все функции программы).

3. Свободно распространяемые программы

. Многие производители программного обеспечения и компьютерного оборудования заинтересованы в широком бесплатном распространении программного обеспечения. К таким программным средствам можно отнести:

- Новые недоработанные (бета) версии программных продуктов (это позволяет провести их

широкое тестирование);

- Программные продукты, являющиеся частью принципиально новых технологий (это

позволяет завоевать рынок);

- Дополнения к ранее выпущенным программам, исправляющие найденные ошибки или

расширяющие возможности;

- Драйверы к новым или улучшенные драйверы к уже существующим устройствам.

Но какое бы программное обеспечение вы не выбрали, существуют

общие требования ко всем группам программного обеспечения

:

- Лицензионная чистота (применение программного обеспечения допустимо только в рамках

лицензионного соглашения);

- Возможность консультации и других форм сопровождения;

- Соответствие характеристикам, комплектации, классу и типу компьютеров, а также

архитектуре применяемой вычислительной техники;

- Надежность и работоспособность в любом из предусмотренных режимов работы, как

минимум, в русскоязычной сред;

- Наличие интерфейса, поддерживающего работу с использованием русского языка. Для

системного и инструментального программного обеспечения допустимо наличие

интерфейса на английском языке;

- Наличие документации, необходимой для практического применения и освоения

программного обеспечения, на русском языке;

- Возможность использования шрифтов, поддерживающих работу с кириллицей;

- Наличие спецификации, оговаривающей все требования к аппаратным и программным

средствам, необходимым для функционирования данного программного обеспечения.

Преимущества лицензионного и недостатки нелицензионного программного обеспечения Лицензионное программное обеспечение имеет ряд преимуществ.

Техническая поддержка производителя программного обеспечения.

При эксплуатации приобретенного лицензионного программного обеспечения у пользователей могут возникнуть различные вопросы. Владельцы лицензионных программ имеют право воспользоваться технической поддержкой производителя программного обеспечения, что в большинстве случаев позволяет разрешить возникшие проблемы.

Обновление программ.

Производители программного обеспечения регулярно выпускают пакеты обновлений лицензионных программ (patch, service-pack). Их своевременная установка - одно из основных средств защиты персонального компьютера (особенно это касается антивирусных программ). Легальные пользователи оперативно и бесплатно получают все вышедшие обновления.

Законность и престиж.

Покупая нелицензионное программное обеспечение, вы нарушаете закон, так как приобретаете "ворованные" программы. Вы подвергаете себя и свой бизнес риску юридических санкций со стороны правообладателей. У организаций, использующих нелегальное программное обеспечение, возникают проблемы при проверках лицензионной чистоты программного обеспечения, которые периодически проводят правоохранительные органы. За нарушение авторских прав в ряде случаев предусмотрена не только административная, но и уголовная ответственность. Нарушение законодательства, защищающего авторское право, может негативно отразиться на репутации компании. Нелицензионные копии программного обеспечения могут стать причиной несовместимости программ, которые в обычных условиях хорошо взаимодействуют друг с другом. 4. В ногу с техническим прогрессом

Управление программным обеспечением поможет определить потребности компании в программном обеспечении, избежать использования устаревших программ и будет способствовать правильному выбору технологии, которая позволит компании достичь поставленных целей и преуспеть в конкурентной борьбе.

5. Профессиональные предпродажные консультации

Преимущества приобретения лицензионного программного обеспечения пользователи ощущают уже при его покупке. Продажу лицензионных продуктов осуществляют сотрудники компаний - авторизованных партнеров ведущих мировых производителей программного обеспечения, квалифицированные специалисты. Покупатель может рассчитывать на профессиональную консультацию по выбору оптимального решения для стоящих перед ним задач. 6. Повышение функциональности

Если у вас возникнут пожелания к функциональности продукта, вы имеете возможность передать их разработчикам; ваши пожелания будут учтены при выпуске новых версий продукта.

Приобретая нелицензионное программное обеспечение вы очень рискуете.

1. Административная ответственность за нарушение авторских прав.

Согласно статьи 7.12 КоАП РФ 1, ввоз, продажа, сдача в прокат или иное незаконное использование экземпляров произведений или фонограмм в целях извлечения дохода в случаях, если экземпляры произведений или фонограмм являются контрафактными: влечет наложение административного штрафа: на юридических лиц - от 300 до 400 МРОТ с конфискацией контрафактных экземпляров, произведений и фонограмм, а также материалов и оборудования, используемых для их воспроизведения, и иных орудий совершения административного правонарушения.

2. Уголовная ответственность за нарушение авторских прав

Согласно статьи 146 УК РФ (часть 2), незаконное использование объектов авторского права или смежных прав, а равно приобретение, хранение, перевозка контрафактных экземпляров произведений или фонограмм в целях сбыта, совершенные в крупном размере, наказываются штрафом в размере от 200 до 400 МРОТ или в размере заработной платы или иного дохода осужденного за период от двух до четырех месяцев, либо обязательными работами на срок от 180 до 240 часов, либо лишением свободы на срок до двух лет.

При использовании нелицензионного

, то есть измененной пиратами версии, программного продукта,

могут возникнуть ряд проблем

:

- Некорректная работа программы. Взломанная программа – это изменённая программа, после

изменений не прошедшая цикл тестирования.

Нестабильная работа компьютера в целом.

Проблемы с подключением периферии (неполный набор драйверов устройств).

Отсутствие файла справки, документации, руководства.

Невозможность установки обновлений.

Отсутствие технической поддержки продукта со стороны разработчика.

Опасность заражения компьютерными вирусами (от частичной потери данных до полной утраты

содержимого жёсткого диска) или другими вредоносными программами.

Содержание работы:

Задание №1. Найти в Интернет закон РФ «Об информации, информатизации и защите информации» и выделить определения понятий:

ВопросОтвет

По какому адресу находится страница с пользовательским соглашением Яндекс?

В каких случаях Яндекс имеет право отказать пользователю в использовании своих служб?

Каким образом Яндекс следит за операциями пользователей?

Что подразумевается под термином «контент» в ПС?

Что в ПС сказано о запрете публикации материалов, связанных с:

обращением с животными;

размещением и пропагандой порнографии.

Какого максимального объема могут быть файлы и архивы, размещаемые пользователями при использовании службы бесплатного хостинга?

Ваш почтовый ящик на Почте Яндекса будет удален, если Вы не пользовались им более

Задание 3 . Изучив презентацию «Программное обеспечение компьютера» (располагается на сетевом диске), заполните таблицу:

Системное программное обеспечение включает в себяОперационная система предназначена для

Функции ОС:

Пакеты прикладных программ (ППП) –это

К пакетам прикладных программ относят

Задание 4 . Изучив программное обеспечение компьютера, за которым Вы работаете, заполните список: Перечень программ Microsoft Office

Перечень стандартных программ

Задание №5. Ответьте на вопросы:

Задание №6. Сделайте вывод о проделанной лабораторной работе:

Классификация программ по их правовому статусу

Программы по их правовому статусу можно разделить на три большие группы: лицензионные, условно бесплатные и свободно распространяемые.

Лицензионные программы. В соответствии с лицензионным соглашением разработчики программы гарантируют её нормальное функционирование в определенной операционной системе и несут за это ответственность.

Лицензионные программы разработчики обычно продают в коробочных дистрибутивах. В коробочке находятся CD-диски, с которых производится установка программы на компьютеры пользователей, и руководство пользователей по работе с программой.

Довольно часто разработчики предоставляют существенные скидки при покупке лицензий на использовании программы на большом количестве компьютеров или учебных заведениях.

Условно бесплатные программы. Некоторые фирмы разработчики программного обеспечения предлагают пользователям условно бесплатные программы в целях рекламы и продвижения на рынок. Пользователю предоставляется версия программы с определённым сроком действия (после истечения указанного срока действия программы прекращает работать, если за неё не была произведена оплата) или версия программы с ограниченными функциональными возможностями (в случае оплаты пользователю сообщается код, включающий все функции программы).

Производители бесплатного программного обеспечения заинтересованы в его широком распространении. К таким программным средствам можно отнести следующие:

Свободно распространяемые программы. Многие производители программного обеспечения и компьютерного оборудования заинтересованы в широком бесплатном распространении программного обеспечения. К таким программным средствам можно отнести:

· Новые недоработанные (бета) версии программных продуктов (это позволяет провести их широкое тестирование).

· Программные продукты, являющиеся частью принципиально новых технологий (это позволяет завоевать рынок).

· Дополнения к ранее выпущенным программам, исправляющие найденные ошибки или расширяющие возможности.

· Драйверы к новым или улучшенные драйверы к уже существующим устройствам.

Но какое бы программное обеспечение вы не выбрали, существуют общие требования ко всем группам программного обеспечения:

· Лицензионная чистота (применение программного обеспечения допустимо только в рамках лицензионного соглашения).

· Возможность консультации и других форм сопровождения.

· Соответствие характеристикам, комплектации, классу и типу компьютеров, а также архитектуре применяемой вычислительной техники.

· Надежность и работоспособность в любом из предусмотренных режимов работы, как минимум, в русскоязычной среде.

· Наличие интерфейса, поддерживающего работу с использованием русского языка. Для системного и инструментального программного обеспечения допустимо наличие интерфейса на английском языке.

· Наличие документации, необходимой для практического применения и освоения программного обеспечения, на русском языке.

· Возможность использования шрифтов, поддерживающих работу с кириллицей.

Наличие спецификации, оговаривающей все требования к аппаратным и программным средствам, необходимым для функционирования данного программного обеспечения.